علوم

ماذا تعرف عن نظام تشغيل "غوغل" الجديد: "ألمونيوم أو إس"؟

في العام الماضي، أعلنت شركة غوغل نيتها إيقاف دعم أنظمة "كروم أو إس" واستبداله بنظام جديد يدمج بينه وبين نظام أندرويد لتشغيل الهواتف، ويفترض أن يكون هذا النظام نسخة محسنة من كلا ... إقرأ المزيد

شبكات (6G) هل اقتربنا من الوصول إليها .. وما فائدتها لنا؟

كان لشبكات الجيل السادس حضور بارز في معرض "إم دبليو سي" في برشلونة (رويترز) لم تقدم شبكات الجيل الخامس الخلوية الطفرة التي كان ينتظرها المستخدمون، إذ إن الزيادة في سرعة استقبال البيانات وإرسالها ... إقرأ المزيد

3 تقنيات تغير شكل مستقبل الحواسيب والتقنيات المحمولة

شهدت السنوات الأخيرة ظهور العديد من التقنيات المبتكرة في قطاع الحواسيب والأجهزة المحمولة بما فيها الهواتف، وهي ابتكارات تؤثر بشكل مباشر في آلية استخدامنا للحواسيب والتقنية بشكل يومي. ورغم أن الذكاء الاصطناعي استطاع ... إقرأ المزيد

البحر يبتلع سمومنا.. ملوثات البشر أصبحت جزءا من كيمياء كل المحيطات

تحتوي المحيطات حول العالم على مزيج واسع من المركبات الكيميائية الاصطناعية التي أنتجها البشر، بما في ذلك مواد مرتبطة بالبلاستيك ومستحضرات العناية الشخصية والمبيدات الزراعية والأدوية، حسب دراسة جديدة نشرت يوم 16 ... إقرأ المزيد

قتل التطبيقات القديمة.. لاستخدام أكثر بساطة

تقلص عدد التطبيقات التي يثبتها المستخدمون في هواتفهم بشكل كبير خلال السنوات الماضية، وبعد أن كان المستخدم يحتاج لتثبيت كوكبة من التطبيقات المختلفة، أصبح الآن لا يحتاج إلا لتثبيت مجموعة قليلة من ... إقرأ المزيد

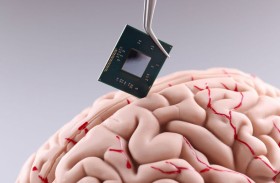

الصين قد توسع استخدام تكنولوجيا الدماغ والحاسوب خلال 5 أعوام

الصين هي ثاني دولة تجري تجارب واجهة الدماغ والحاسوب البشرية، وذلك عن طريق زرع شرائح في الدماغ تمكنه من التحكم في الحاسوب. وهناك أكثر من 10 تجارب جارية، مما يضاهي الولايات المتحدة، ... إقرأ المزيد

بدقة تصل إلى 90 %.. الذكاء الاصطناعي يكشف الحسابات مجهولة الهوية

استطاع الذكاء الاصطناعي كشف هوية مجموعة من الحسابات الوهمية على منصات التواصل الاجتماعي في أحدث دراسة أجراها المعهد الفيدرالي السويسري للتكنولوجيا في زيورخ بالتعاون مع شركة "آنثروبيك" حسب تقرير موقع "ذا فيرج" ... إقرأ المزيد

10 آلاف جسيم تتطاير.. الكشف عن سر "الفوضى المنظمة" داخل البروتون

عند النظر في ما تلتقطه عدسات الكاميرات لحظات تصادم الجسيمات في مصادم الهادرونات الكبير، نرى رشقات كثيفة من الجسيمات تتطاير في كل اتجاه، وكأننا أمام انفجار ناري هائل غير محكوم بأي قواعد ... إقرأ المزيد

© 2013 جميع الحقوق محفوظة لجريدة الفجر.